A kibertámadások evolúciója egyértelmű irányt mutat: a támadók egyre kifinomultabb módszerekkel próbálnak hozzáférést szerezni rendszerekhez, különösen olyan legitim eszközökön keresztül, amelyeket a vállalati működés napi szinten használ. Ebbe a kategóriába tartozik a Microsoft Windows egyik kulcsfontosságú komponense, a Remote Desktop Protocol (RDP) is, amely most új védelmi réteggel bővül.

Mi áll a háttérben?

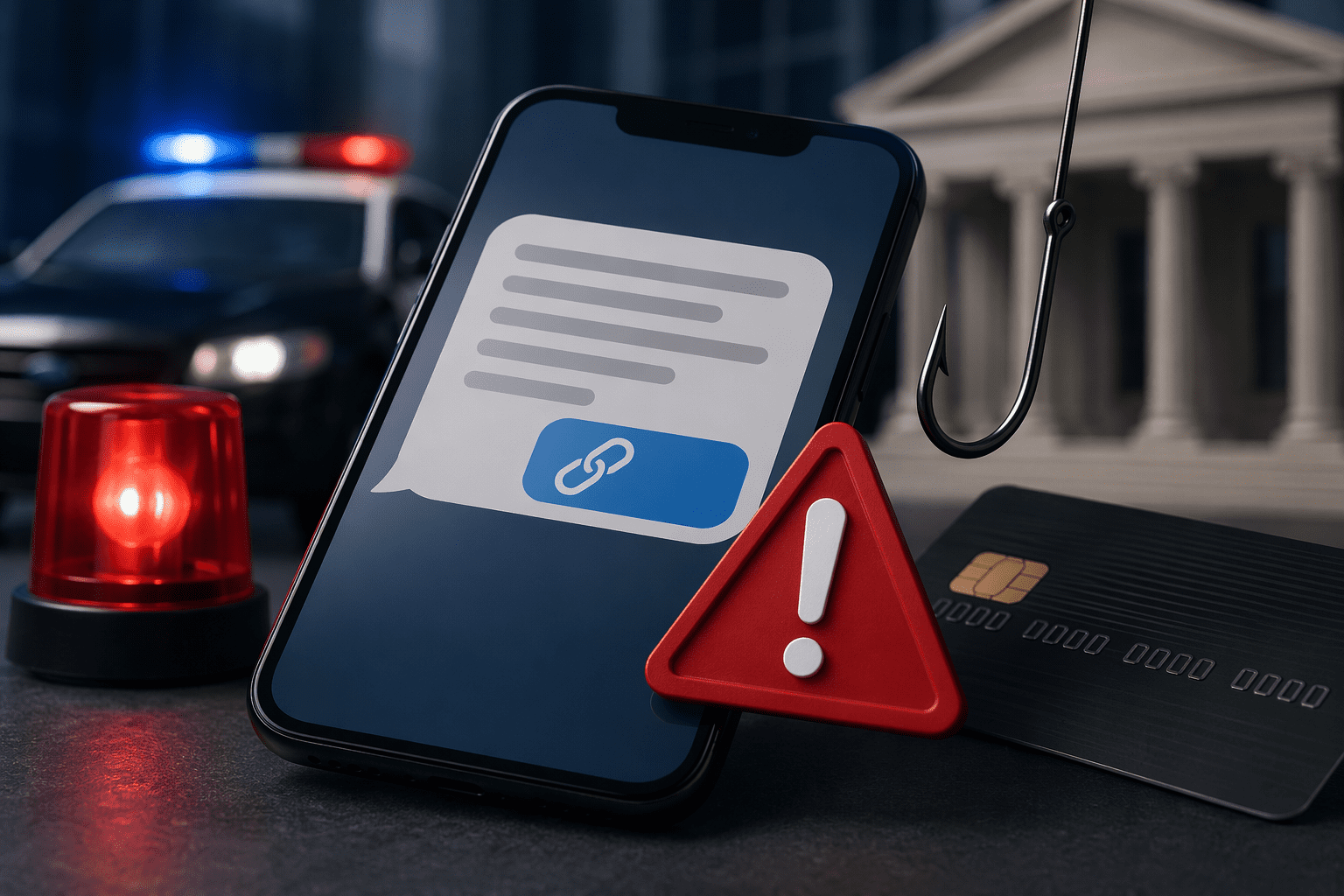

Az elmúlt időszakban látványosan nőtt az adathalász kampányok száma, amelyek nem hagyományos csatolmányokra vagy linkekre építenek, hanem előre konfigurált RDP-fájlokat használnak. Ezek a fájlok első ránézésre legitimnek tűnnek, valójában azonban képesek automatikusan kapcsolatot létrehozni támadók által kontrollált rendszerekkel.

A módszer különösen veszélyes, mert az ilyen kapcsolatok során a felhasználó saját erőforrásai – például meghajtók, vágólap vagy hitelesítő adatok – is átirányításra kerülhetnek. Ez gyakorlatilag közvetlen adatkiáramlási csatornát nyit a támadók számára.

A fenyegetés nem elméleti: olyan jól ismert, államilag támogatott csoportok, mint az APT29, már bizonyítottan alkalmazták ezt a technikát célzott támadások során.

Mit változtat a Microsoft?

A Microsoft legfrissebb frissítéseiben egy több komponensből álló, proaktív védelmi mechanizmust vezet be, amely kifejezetten az RDP-fájlokon keresztül indított támadások ellen lett optimalizálva.

Az új rendszer három fő pillérre épül:

1. Alapértelmezett korlátozás

A rendszer automatikusan blokkolja azokat az RDP-kapcsolatokat, amelyek potenciálisan veszélyes erőforrás-megosztást próbálnak kezdeményezni.

2. Többlépcsős felhasználói figyelmeztetés

Első megnyitáskor a felhasználó részletes kockázati figyelmeztetést kap, amely nem pusztán egy általános üzenet, hanem konkrét információkat tartalmaz a kapcsolat természetéről.

3. Átláthatóság és hitelesítés

A rendszer megjeleníti:

- a távoli szerver címét,

- a fájl digitális aláírásának státuszát,

- valamint az összes érintett helyi erőforrás átirányítását.

Amennyiben a fájl nincs hitelesen aláírva, a Windows külön figyelmeztetést generál, ezzel csökkentve a „láthatatlan” támadások esélyét.

Technikai kontextus: miért kritikus ez a lépés?

Az RDP az egyik leggyakrabban célzott támadási felület a vállalati infrastruktúrákban. Ennek oka kettős:

- széles körű használat (rendszergazdai és távoli munkavégzés),

- mély rendszerintegráció, amely magas jogosultságokkal jár.

A most bevezetett védelem egyik legnagyobb előnye, hogy nem utólag reagál, hanem már a kapcsolat létrejötte előtt képes beavatkozni. Ez jelentős paradigmaváltás a klasszikus antivírus-alapú megközelítéshez képest.

Fontos korlátozás

A fejlesztés hatóköre nem teljes körű: kizárólag az RDP-fájlokon keresztül indított kapcsolatokra vonatkozik. Azok a kapcsolatok, amelyeket a felhasználó manuálisan hoz létre a Remote Desktop kliensben, továbbra is a meglévő biztonsági szabályok szerint működnek.

Összegzés

A Microsoft lépése jól illeszkedik abba az iparági trendbe, amely a felhasználói interakciók és konfigurációs fájlok szintjén próbálja megállítani a támadásokat. Az RDP-fájlok eddig egy kevésbé kontrollált belépési pontot jelentettek – az új védelem ezt a rést igyekszik bezárni.

A kérdés már nem az, hogy szükség van-e ilyen típusú védelemre, hanem az, hogy milyen gyorsan tudják a szervezetek adaptálni és tudatosan használni az új biztonsági mechanizmusokat.

Forrás: ictglobal.hu